Mit der Zeit ist das Aufgabenspektrum eines Chief Information Officers (CIO) umfangreicher und komplexer geworden. Neben den eigenen Mitarbeitern müssen heutzutage – je nach Art der Organisation – auch externe Arbeitskräfte, Kunden, Patienten oder Studierende Zugang zur IT-Umgebung erhalten. Die fortschreitende Digitalisierung, das hybride Arbeiten in der Cloud und die steigende Bedeutung von Datenschutz und Informationssicherheit bringen zugleich immer größere Herausforderungen mit sich. Für viele dieser Entwicklungen ist eine moderne Identity- und Access-Management-Lösung der Schlüssel zum Erfolg.

Automatisierter Identity Lifecycle

Der Identity Lifecycle verläuft in HelloID vollständig automatisch, sodass sich die IT-Abteilung auf andere Aufgaben konzentrieren kann. Sowohl beim Onboarding von Mitarbeitern als auch bei Funktionsänderungen werden automatisch Konten und Zugriffsrechte eingerichtet. Beim Ausscheiden von Mitarbeitern werden die Konten sofort deaktiviert, und auch die weiteren Serviceprozesse sind automatisiert.

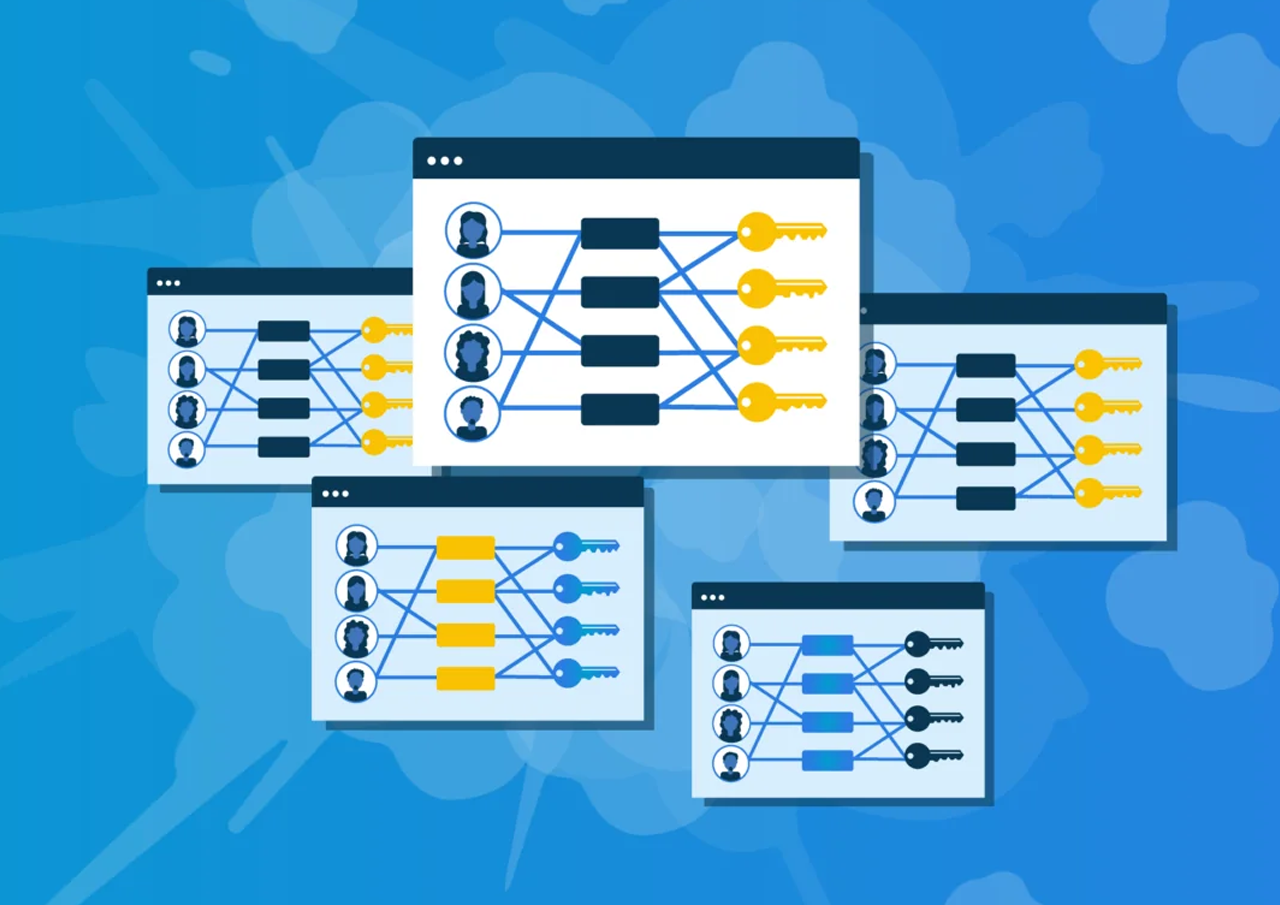

No Trust und Least Privilege

Für die Benutzerauthentifizierung integriert sich HelloID nahtlos mit Systemen wie (Azure) Active Directory und bietet zusätzliche Authentifizierungsmethoden wie MFA und kontextabhängigen Zugriff. HelloID verfügt über einen fortschrittlichen Mechanismus zur rollenbasierten Zugriffskontrolle. Die Anbindung an Personal- oder andere Quellsysteme stellt sicher, dass Benutzer stets nur Zugriff auf die Anwendungen und Daten erhalten, die für ihre Rolle erforderlich sind.

Cloud-native Multi-Tenant-Lösung

HelloID ist eine cloud-native Lösung, die vollständig mit modernsten Cloud-Konzepten und -Technologien entwickelt wurde. Als zertifizierter Dienstleister übernimmt Tools4ever die Plattformverwaltung und -sicherheit, sodass der Kunde sich vollständig auf die operative Nutzung und die funktionale Verwaltung fokussieren kann. Es sind nur minimale Investitionen erforderlich, und HelloID passt sich nahtlos an die Entwicklung der Organisation an.

Kontrolle über die eigene Entwicklung und Roadmap

HelloID stellt eine Standardplattform mit benutzerfreundlichen Konfigurationsoptionen, zahlreichen funktionalen Plug-ins und einer umfangreichen Bibliothek mit Konnektoren zur Verfügung. Auf diese Weise kann die Funktionalität im eigenen Tempo eingeführt und zusätzliche Quell- und Zielsysteme angebunden werden. Die eigene IT-Organisation behält die volle Kontrolle über die Planung weiterer Entwicklungen und der Roadmap.

Konform mit Vorschriften und auditfähig

HelloID automatisiert die Verwaltung von Benutzerkonten und Zugriffsrechten und gewährleistet die Einhaltung relevanter Richtlinien zur Informationssicherheit sowie der DSGVO. Jede Zugriffsanfrage, jede Änderung der Zugriffsrechte und die zugehörigen Genehmigungen oder Ablehnungen werden erfasst. Darüber hinaus ist zu jedem Zeitpunkt eine Übersicht über alle vergebenen Zugriffsrechte einsehbar.

Häufige Fragen von CIOs

Referenzberichte, Blogs, Whitepaper

Gern gelesen: Whitepaper

Gern gelesen: Whitepaper

Noch Fragen?

Sicher in der Cloud

Tools4ever verfolgt eine aktive Compliance- und Zertifizierungsstrategie. Unsere Software-Entwicklung ist ISO 27001 und NEN5710 zertifiziert. Neben verschiedenen technischen Sicherheits-standards wie HTTPS, SSL-Zertifikaten sowie RSA- und AES-Verschlüsselung halten wir auch die NCSC ICT-B v2-Richtlinien ein. Ein weiteres Beispiel ist die OpenID-Zertifizierung von HelloID.

Unser IDaaS-Cloudanbieter, Microsoft Azure, verfügt über das größte Compliance-Portfolio der Branche. Dabei umfasst die Compliance wichtige, weltweit gültige Standards und Zertifizierungen.

Zusätzlich zu den Tests durch unsere internen Sicherheitsexperten, prüfen hochqualifizierte ethische Hacker von Deloitte HelloID zweimal im Jahr auch unternehmensextern. Deloitte führt für HelloID gemäß der NCSC ICT-B v2-Richtlinien und unter Verwendung beispielsweise der OWASP Top 10 Anwendungssicherheitsrisiken Penetrationstests durch. Deloitte ist ein erstklassiger, unabhängiger Marktführer im Bereich der Informationssicherheit und wurde von Gartner sechs Jahre in Folge als bester Anbieter für globale Sicherheitsberatungsdienste ausgezeichnet

Tools4ever Informatik GmbH

Hauptstraße 145-147

51465 Bergisch Gladbach

Deutschland

Phone: +49 2202 2859-0

Email: [email protected]